В современном цифровом мире, где данные — это основной актив, безопасный доступ к базам данных является ключевой задачей. Прямое подключение к удаленной базе данных через интернет часто несет высокие риски. Здесь на помощь приходит SSH-туннелирование – надежный и эффективный способ создать защищенный канал связи.

Что такое SSH-туннель?

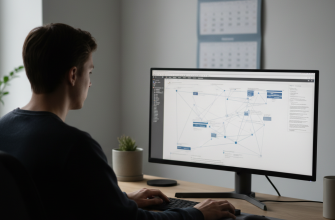

SSH (Secure Shell) — протокол для безопасного управления сетевыми службами по незащищенному каналу. SSH-туннель — это зашифрованный канал, созданный внутри SSH-соединения, который позволяет безопасно перенаправлять сетевой трафик. Это как проложить защищенную трубу через открытую сеть.

Преимущества использования SSH-туннелей для баз данных

- Шифрование данных: Весь трафик между вашим компьютером и БД полностью зашифрован.

- Обход брандмауэров: Позволяет подключаться к БД, которая доступна только из внутренней сети или с определенных IP-адресов, используя SSH-сервер как посредника.

- Единая точка входа: Вместо открытия множества портов, достаточно иметь доступ к одному порту SSH (по умолчанию 22).

Настройка SSH-туннеля для доступа к базе данных

Наиболее часто используется локальная переадресация портов (Local Port Forwarding).

Через командную строку (Linux/macOS/WSL)

Используйте команду в терминале:

ssh -L [локальный_порт]:[адрес_БД]:[порт_БД] [пользователь_SSH]@[адрес_SSH_сервера] -N-L: Указывает локальную переадресацию.[локальный_порт]: Порт на вашем компьютере (например, 54321).[адрес_БД]: IP-адрес или доменное имя БД относительно SSH-сервера (часто127.0.0.1).[порт_БД]: Порт, на котором работает БД (например, 5432 для PostgreSQL, 3306 для MySQL).[пользователь_SSH]: Имя пользователя для SSH-сервера.[адрес_SSH_сервера]: IP-адрес или доменное имя вашего SSH-сервера.-N: Не выполнять удаленные команды, только перенаправлять порт.

Пример для PostgreSQL:

Предположим, ваша БД PostgreSQL находится на том же сервере, что и SSH-сервер (your_remote_server_ip), и слушает порт 5432. Вы хотите использовать локальный порт 54321.

ssh -L 54321:127.0.0.1:5432 user_ssh@your_remote_server_ip -NПосле успешной авторизации на SSH-сервере, туннель будет активирован. Теперь в вашем клиенте базы данных (pgAdmin, DBeaver, MySQL Workbench) вы можете подключиться, указав:

- Хост/Сервер:

127.0.0.1(илиlocalhost) - Порт:

54321(или тот, что вы указали как[локальный_порт]) - Остальные параметры (имя пользователя БД, пароль БД, имя БД) остаются прежними для вашей удаленной базы данных.

Рекомендации по безопасности

- Используйте SSH-ключи вместо паролей для аутентификации.

- Обеспечьте надежную защиту самого SSH-сервера.

- Применяйте принцип наименьших привилегий для пользователей БД.

Заключение

Использование SSH-туннелей — это современная и необходимая практика кибербезопасности. Она позволяет специалистам безопасно и эффективно работать с удаленными базами данных, защищая ценную информацию. Внедрение этой технологии значительно повысит безопасность ваших данных в любом российском и мировом проекте.